Von: Ofir Beigel / Zuletzt aktualisiert: 1/7/21

Möchten Sie Bitcoin anonym kaufen? Hassen Sie es, Ihren Lichtbildausweis verschiedenen Bitcoin-Börsen zur Verfügung zu stellen? In diesem Handbuch werde ich versuchen, alle Ihre Fragen zum Kauf von Bitcoins zu beantworten und bei der Verwendung völlig anonym zu bleiben.

Bitcoin anonym kaufen Zusammenfassung

Trotz seines Rufs ist Bitcoin nicht völlig anonym; Mit jeder Transaktion, die öffentlich in der Blockchain veröffentlicht wird, und Identitätsüberprüfungen, die von Börsen verlangt werden, ist es leicht zu sehen, wie Ihre Bitcoins zu Ihnen zurückverfolgt werden können.

Es gibt Methoden, um Bitcoin anonym mit Bargeld wie Paxful oder Bitcoin-Geldautomaten zu kaufen. Darüber hinaus gibt es Orte, die eine minimale Identifizierung erfordern und nicht unbedingt Ihre wahre Identität, wie BitQuick.

Um wirklich vom Netz zu gehen und völlig anonym zu werden, benötigen Sie Lösungen wie Tor und TAILS, Münzmischer, einen VPN-Anbieter und vieles mehr.

Der Preis für Anonymität ist normalerweise unbequem und umgekehrt. Es liegt an jedem Benutzer zu entscheiden, wie viel er oder sie bereit ist, einen für den anderen zu opfern.

So bleiben Sie auf den Punkt gebracht anonym. Wenn Sie eine tiefere Erklärung des Prozesses wünschen, lesen Sie weiter, hier ist, was ich behandeln werde:

- Ist Bitcoin anonym?

- 3 einfache Methoden, um Bitcoin anonym zu kaufen

- Paxful

- Bitcoin-Geldautomaten

- Prepaid-Karte

- Bitcoin kaufen ohne Verifizierung / Foto-ID

- Coincorner

- BitQuick

- HodlHodl

- Bisq

- Warum anonym bleiben?

- Wie benutzt man Bitcoin anonym? (Grundlegender Leitfaden)

- Wie werde ich anonym? (Advanced Guide)

- Anonymisierung Ihrer Bitcoins

- Häufig gestellte Fragen

- Fazit

1. Ist Bitcoin anonym?

Nein, ist es nicht. Während Bitcoin immer noch viel privater ist als Kreditkarten, ist es immer noch viel weniger anonym als Bargeld.

So wie Bitcoin funktioniert, werden alle Bitcoin-Transaktionen in einem öffentlichen Ledger namens Blockchain gespeichert.

Die in jeder dieser Transaktionen gespeicherten Daten umfassen einen Bitcoin-Zahlungsbetrag, die Bitcoin-Adressen des Absenders und die Bitcoin-Adresse des Empfängers.

Können Bitcoins zurückverfolgt werden?

Da jede Transaktion die Bitcoins einer vorherigen Transaktion verwendet und die Blockchain öffentliche Daten ist, hat jede Bitcoin-Zahlung eine nachvollziehbare Historie, die von jedem eingesehen werden kann.

Obwohl Adressen zu 100% nachvollziehbar sind, können sie nicht mit einer Person oder Entität verknüpft werden. Deshalb wird Bitcoin oft als pseudonym oder pseudoanonym bezeichnet.

Die Identität einer Person kann jedoch auf andere Weise mit einer Bitcoin-Adresse verknüpft werden. Zum Beispiel, wenn Leute ihren Namen zusammen mit ihrer Bitcoin-Adresse online veröffentlichen (unter anderem).

Sobald die Assoziation hergestellt wurde, könnte jemand mit genügend Entschlossenheit, Zeit und Ressourcen die Blockchain analysieren und bestimmen, wie viele Bitcoins eine Person hat, wie sie sie erhält und wie sie sie ausgibt.

Um Bitcoin anonym zu verwenden, müssen Vorkehrungen getroffen werden, um zu verhindern, dass Ihre wahre Identität mit Ihren Transaktionen und Adressen in Verbindung gebracht wird.

2. 3 Einfache Methoden, um Bitcoin anonym zu kaufen

Hinweis: Im Juni 2019 hat die beliebte Website LocalBitcoins ihre Option für persönliche Bargeldgeschäfte entfernt.

Methode 1 – Paxful

Wenn Sie Bitcoins anonym kaufen möchten, ist es am einfachsten, Bitcoins in bar und persönlich zu kaufen. Verwenden Sie Paxful, um jemanden zu finden, der bereit ist, Bitcoins für Bargeld neben Ihrem physischen Standort zu verkaufen.

Sie können eine Alias-E-Mail-Adresse verwenden, um sich bei Paxful anzumelden, und der Verifizierungs-ID-Prozess ist optional. Wenn Sie Bargeld verwenden, ist es einfach, unauffindbar zu bleiben, da es keine Dokumentation für die Transaktion gibt.

Denken Sie daran, dass die meisten Verkäufer auf Paxful nicht gerne mit anonymen Käufern Geschäfte machen, da Sie jedoch in bar bezahlen, sollte dies weniger ein Problem sein.

Methode 2 – Bitcoin-Geldautomaten

Eine andere Möglichkeit, Bitcoins anonym mit Bargeld zu kaufen, besteht darin, zu Ihrem nächsten Bitcoin-Geldautomaten zu gehen und Bitcoins am Geldautomaten mit Bargeld zu kaufen. Wenn Sie in den USA sind, probieren Sie einen der Geldautomaten von Coinflip aus, der derzeit 10% Rabatt auf die Transaktionsgebühren bietet, wenn Sie den Gutscheincode „99BTC“ verwenden.

Der Kauf von Bitcoins über einen Geldautomaten ist wahrscheinlich der beste Weg, um Bitcoins anonym zu kaufen, aber nicht jeder hat einen Geldautomaten neben sich.

Wenn Sie aufgefordert werden, Ihre Bitcoin–Adresse am Geldautomaten einzugeben, geben Sie einfach an, dass Sie keine haben. Später können Sie den privaten Schlüssel aus dieser Papiermappe importieren und diese Bitcoins senden, wo immer Sie möchten.

Benötige ich eine ID für einen Bitcoin-Geldautomaten?

Nein. Bitcoin-Geldautomaten erfordern keine Identifizierung, aber sie sind in der Menge der Bitcoins begrenzt, die Sie kaufen können.

Berechnen Bitcoin-Geldautomaten eine Gebühr?

Ja. Die meisten Geldautomaten erheben eine Gebühr (normalerweise zwischen 7% und 10%). Wenn die Gebühr nicht explizit angegeben ist, ist sie im Wechselkurs „versteckt“.

Methode 3 – Prepaid-Karte

Eine Möglichkeit, anonym zu bleiben, ist die Verwendung einer Prepaid-Kreditkarte, die Sie in jedem Supermarkt oder Supermarkt erhalten können. Sie können diese Karte dann verwenden, um Bitcoins zu kaufen, ohne dass Sie sich über Verkäufer bei LocalBitcoins oder Paxful ausweisen müssen.

3. Kaufen Sie Bitcoin ohne Überprüfung / Lichtbildausweis

An den folgenden Stellen können Sie Bitcoins kaufen, ohne Ihre Identität überprüfen zu müssen.

Coincorner

CoinCorner ist ein Bitcoin-Broker, der 2014 gegründet wurde und sich auf der Isle of Man befindet. Mit Coincorner können Benutzer Bitcoin im Wert von bis zu 1000 € ohne Überprüfung oder ID zu sehr wettbewerbsfähigen Gebühren kaufen.

Coincorner bietet Dienstleistungen für mehrere Länder auf der ganzen Welt an, ohne die USA. Darüber hinaus bietet CoinCorner eine mobile App an, mit der Benutzer Bitcoins-Transaktionen mit ihrem Mobiltelefon durchführen können.

BitQuick

BitQuick fungiert als Treuhandkonto für Bitcoin-Transaktionen über Bareinlagen bei Tausenden von Banken in den USA.

Die Idee ist einfach – Käufer und Verkäufer vereinbaren einen Betrag. Der Verkäufer hinterlegt die Bitcoins bei BitQuick. Sobald der Käufer das Geld auf das Konto des Verkäufers eingezahlt hat, werden die Münzen freigegeben.

Für diesen Vorgang ist eine Mobiltelefonnummer erforderlich, es ist jedoch keine ID-Überprüfung erforderlich. Im Gegensatz zu einem Lichtbildausweis kann eine Mobiltelefonnummer beispielsweise einfach mit einer anonymen E-Mail über Skype erworben werden.

HodlHodl

HodlHodl ist eine globale P2P-Bitcoin-Börse, mit der Benutzer direkt miteinander handeln können. Die Website speichert keine Benutzergelder, wodurch KYC- und ID-Überprüfungsprozesse vermieden werden können.

HoldHold sperrt Benutzergelder in Multisig Escrow, was die Möglichkeit des Diebstahls von Bitcoin-Assets minimiert und die Handelszeit verkürzt.

Bisq

Bisq ist eine Open-Source-Peer-to-Peer-Software, mit der Sie Kryptowährungen gegen nationale Währungen kaufen und verkaufen können. Für die Nutzung von Bisq ist keine Registrierung erforderlich.

Bisq hält keine Bitcoins. Ähnlich wie HodlHodl werden alle Kryptowährungen in Multisignaturadressen und nicht in einer Bisq-kontrollierten Brieftasche gehalten.

Zusätzliche Bisq hält keine Fiat-Währung (d. H. Dollar, Euro). Fiat wird direkt von einem Händler zum anderen übertragen.

4. Warum anonym bleiben?

Bevor wir uns mit dem Thema ‚Anonym bleiben‘ befassen, müssen wir verstehen, warum es wichtig ist, überhaupt anonym zu werden.

Der Hauptgrund ist meistens, dass Sie nicht gehackt werden oder ein potenzielles Ziel werden möchten. Wenn Sie Ihr Datenschutzniveau erhöhen, verringern Sie das Risiko solcher Aktionen.

Bitcoins Blockchain basiert auf einer soliden Kryptographie, die Fälschungen und andere Arten von Betrug verhindert, aber das menschliche Element bei Bitcoin-Transaktionen ist immer das „schwächste Glied“.“

Unter Verwendung eines Online-Pseudonyms (z. Satoshi Nakomoto) wird Ihre Privatsphäre verbessern, aber bedenken Sie, dass ein fähiger Ermittler Sie über eine Standard-Internetverbindung identifizieren kann.

Die meisten Bitcoin-Wallets übertragen Ihre echte IP-Adresse, die dann leicht mit Ihrer Adresse (n) verknüpft werden kann.

Da alle Bitcoin-Transaktionen öffentlich bekannt sind, zeigt jede Adresse, die mit Ihrer Identität in Verbindung gebracht wird, 4 wichtige Informationen an:

- Wie viele Bitcoins Sie gehalten haben oder innerhalb dieser Adresse halten

- Genau wann Sie diese Bitcoins erhalten haben

- Von wem Sie diese Bitcoins erhalten haben (es sei denn, sie verwenden effektive Datenschutzmethoden)

- Die Adresse, an die Sie diese Bitcoins senden (die, wie bei 3, ihren Besitzer identifizieren kann).

Bitcoin-Wallets mit Münzkontrollfunktionen ermöglichen es Ihnen, Zahlungen von ausgewählten Adressen (technisch UTXOs genannt) zu tätigen, wodurch Sie die Kontrolle darüber haben, welche Adressen Sie offenlegen.

Die Art und Weise, wie die meisten Bitcoin-Brieftaschen mit Änderungen umgehen, führt jedoch häufig dazu, dass verschiedene Adressen innerhalb der Brieftasche verknüpft werden.

Infolgedessen kann eine identitätsbezogene Adresse unter Ihrer Kontrolle Informationen über Ihre anderen „unbekannten“ Adressen „verlieren“.

5. Wie benutzt man Bitcoin anonym? (Grundlegender Leitfaden)

Wie ich bereits vorgeschlagen habe, können Sie davon ausgehen, dass alle Adressen in Ihrer Bitcoin-Brieftasche auf die eine oder andere Weise mit Ihrer tatsächlichen Identität verknüpft werden können.

Wenn Sie Münzen von einer Börse mit Identitätsprüfungsverfahren gekauft oder unter Ihrem richtigen Namen Geschäfte gemacht haben, ist dies möglicherweise der Fall.

Die gute Nachricht ist, dass Ihre Privatsphäre aus diesem Zustand teilweise oder vollständig wiederhergestellt werden kann.

Verbesserung der Bitcoin-Privatsphäre

Vermeiden Sie nach Möglichkeit die Wiederverwendung von Adressen. Generieren Sie für jede Transaktion, die Sie erhalten, eine neue Adresse.

Es macht zwar wenig Sinn, eine statische Adresse zu aktualisieren, die mit Ihrer Identität verknüpft ist, z. B. eine Bitcoin-Tip-Adresse, die mit einem Social-Media-Profil verknüpft ist, aber dies wird in den meisten anderen Situationen empfohlen.

Es ist am besten, wenn möglich, HD-Wallets zu verwenden, mit denen eine praktisch unbegrenzte Anzahl von Adressen mit einem einzigen privaten Schlüssel verknüpft werden kann.

Verbesserung Ihrer Online-Privatsphäre

Wenn Sie von demselben Computer oder Gerät aus im Internet surfen, das Sie für Bitcoin verwenden, möchten Sie auf jeden Fall Ihre Datenschutz- und Sicherheitsfunktionen aktualisieren.

Die Informationsseite Prism-Break bietet eine Vielzahl von Empfehlungen für verschiedene Betriebssysteme und Geräte.

Erwägen Sie mindestens, Anzeigen- und JavaScript-Blocker zu installieren und Cookies abzulehnen oder regelmäßig zu löschen. HTTPS Everywhere wird auch empfohlen, um das Online-Surfen zu verschlüsseln und zu sichern.

Denken Sie daran – Bei der Auswahl von Datenschutz- / Sicherheits- / Verschlüsselungssoftware sind ausgereifte und Open-Source-Lösungen in der Regel vorzuziehen.

Vermeiden Sie SPV und gehostete Wallets

SPV Wallets speichern die Blockchain nicht lokal. Stattdessen fragen sie einen einzelnen SPV-Server nach den Transaktionen ab, die die Adressen in Ihrer Brieftasche betreffen.

Während diese Funktionalität weitaus effizienter und schneller ist als das lokale Parsen der Blockchain, besteht der Kompromiss darin, dass jede Bitcoin-Adresse, die Sie besitzen, an den SPV-Server gesendet wird.

Fast alle SPV-Wallets (auch bekannt als dünne oder leichte Wallets) geben an, welche Adressen Sie zu welchem SPV-Server auch immer verbinden.

Einige SPV-Wallets können Bloom-Filter verwenden, um zu verbergen, welche Adressen Sie besitzen, indem Sie zusätzliche Transaktionen anfordern, an denen Ihr Wallet nicht beteiligt ist.

Electrum verwendet beispielsweise überhaupt keine Bloom-Filter, sodass jeder Server, mit dem Sie eine Verbindung herstellen, jede Adresse kennt, die Sie besitzen.

Gehostete Clients (Wallets, die von einer 3rd-Party wie Coinbase verwaltet werden) sind in Bezug auf die Anonymität noch schlechter. Alle Ihre privaten und öffentlichen Schlüssel befinden sich auf 3rd-Party-Servern, so dass es für den Betreiber trivial ist zu wissen, welche Bitcoin-Adressen Sie besitzen.

Darüber hinaus sind alle anderen Informationen, die Sie an den Dienst übermittelt haben, mit Ihren Bitcoin-Adressen verknüpft und können von den Betreibern des Dienstes leicht abgerufen werden.

Diese Arten von Brieftaschen machen es einem SPV-Serverbetreiber oder Serviceadministrator leicht, nicht nur zu wissen, welche Bitcoin-Adressen Sie besitzen, sondern sie auch mit Ihrer IP-Adresse zu verknüpfen.

Der Betreiber könnte die Informationen möglicherweise verlieren, verlieren oder offenlegen, wenn er vorgeladen oder NSL’d wird, um Protokolle an Strafverfolgungs- oder Regierungsbehörden weiterzugeben.

Eine der Grundlagen von Bitcoin besteht darin, keiner einzelnen Partei vertrauen zu müssen. In Bezug auf die Anonymität ist es am besten, einen vollständigen Bitcoin-Client wie Bitcoin-Qt oder Armory zu verwenden und die gesamte Blockchain lokal zu speichern.

Verwalten von Passwörtern

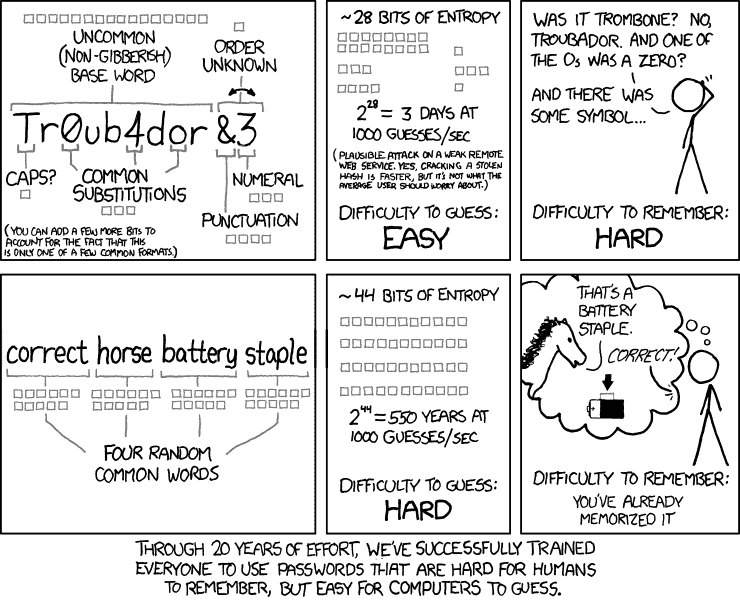

Passwörter, die von Menschen gespeichert werden können, sind in der Regel schwach. Dieses Problem und seine Lösung werden am besten durch den folgenden XKCD-Webcomic demonstriert:

Die Verwendung einer eigenen Variante der „korrekten Akkuladung“ für mehrere Konten ist aus Sicherheits- und Datenschutzsicht ebenfalls eine schlechte Idee.

Ein einziges kompromittiertes Konto könnte alle Passwörter an Ihre E-Mail-Adresse, Ihren Bitcoin-Austausch und andere vertrauliche Konten weitergeben. Der Versuch, sich ein anderes Passwort für Dutzende oder sogar Hunderte von Konten zu merken, ist in ähnlicher Weise ein Rezept für eine Katastrophe.

Die Lösung besteht darin, ein gutes Passwort mit zufälligen Wörtern zusammen mit einem Passwort-Manager zu verwenden. Passwort-Manager generieren starke, langwierige und zufällige Passwörter, die Sie sich nicht merken müssen.

Das Programm speichert sie in einem verschlüsselten Format. Ihre Passwörter werden nur zugänglich, wenn Sie Ihr einzelnes Master-Passwort in den Manager eingeben (das gespeichert und niemals notiert werden sollte).

6. Wie anonym werden? (Advanced Guide)

Online-Sicherheit wird oft als Kompromiss zwischen Effektivität und Komfort charakterisiert. Es liegt an Ihnen zu entscheiden, an welchem Ende dieser Skala Sie sein möchten.

In diesem Kapitel werde ich Methoden überprüfen, die mehr Aufwand erfordern, aber Ihre Schritte viel weniger nachvollziehbar machen.

Verschleierung Ihrer IP-Adresse mit Tor

Der erste Schritt, um anonym zu werden, ist die Verwendung von Tor, einem leistungsstarken Anonymitätswerkzeug.

Besuchen TorProject.org zum Herunterladen und Installieren von Tor (kurz für The Onion Router ). Nach der Aktivierung öffnet sich Tor als separater, Firefox-basierter Internetbrowser, der Ihre IP-Adresse verschleiert.

Tor leitet Ihre Verbindung über mehrere andere teilnehmende Computer weiter. Der ultimative Effekt ist, dass jede Website, auf die Sie zugreifen, Ihre Anfrage von einem völlig separaten Computer aus sieht, normalerweise in einem anderen Staat oder Land.

Obwohl es die IP-Adresse und bestimmte potenziell identifizierende Browsermerkmale maskiert, ist Tor keineswegs eine vollständige Datenschutzlösung.

Wenn Sie Ihren richtigen Namen verwenden, auf Ihre normale E-Mail-Adresse zugreifen oder sich über Tor bei sozialen Medien anmelden, hat dies genau den gleichen De-Anonymisierungseffekt wie über einen normalen Browser.

Erstellen Sie für eine privatere E-Mail-Adresse ein dediziertes Darknet-E-Mail-Konto für die Verwendung durch Tor, z. B. ein Mail2Tor-Konto.

Beachten Sie, dass Tor auch JavaScript standardmäßig deaktiviert; bestimmte Websites werden ohne JavaScript nicht richtig geladen, aber die erneute Aktivierung kann möglicherweise die Anonymisierung aufheben.

Sobald Sie durch Tor surfen, können Sie auch auf das Darknet zugreifen, um die Anonymität des Internets weiter zu erforschen, ohne sich um neugierige Blicke zu sorgen.

Warnung: Es gibt einen bekannten Angriff, bei dem böswillige Exit-Knoten im Tor-Netzwerk eine gefälschte Version von LocalBitcoins bereitstellen, die Anmeldedaten phisht.

Bitcoin durch Tor laufen lassen

Sobald Sie sich mit Tor vertraut genug fühlen, ist es Zeit, Ihre Bitcoin-Adressen anonym zu machen. Dazu benötigen Sie Ihre Brieftasche, um sich über Tor zu verbinden.

Eine Lösung kann die Verwendung von Bitcoin Core sein, das sich ab Release 0.12 automatisch über Tor verbindet, wenn es seine Anwesenheit erkennt.

Um dieses Verhalten zu erzwingen, folgen Sie diesen Anweisungen auf Bitcoins GitHub. Hier sind einige weitere Tipps zu Reddit. Die meisten anderen Wallets können sich auch über Tor verbinden, konsultieren Sie ihre Dokumentation, um herauszufinden, wie.

Erwägen Sie, eine neue Brieftasche zu installieren, die sich immer nur über Tor verbindet. Deaktivieren Sie dazu Ihre Internetverbindung und konfigurieren Sie die neue Brieftasche so, dass sie ausschließlich über Tor ausgeführt wird, bevor Sie sie starten. Sie können dann Ihre Internetverbindung wieder aktivieren und die Wallet synchronisieren lassen.

Wenn Sie eine vollständige Brieftasche verwenden, kopieren Sie einen vorhandenen Blockordner (stellen Sie sicher, dass Sie nicht auch Ihre Brieftasche kopieren.dat-Ordner) in das Datenverzeichnis „Tor Wallet“ wird den Synchronisierungsprozess erheblich beschleunigen.

Wenn Sie Bitcoins direkt von Ihrer alten Brieftasche auf diese neue übertragen, wird der Besitz dieser Münzen etwas verdeckt. Es gibt jedoch weitaus ausgefeiltere Übertragungsmethoden (die später behandelt werden), mit denen dieser Geldfluss wirksamer verschleiert werden kann.

Erwägen Sie, einem virtuellen privaten Netzwerk (VPN) beizutreten

Wie bereits erwähnt, garantiert Tor keine 100% ige Privatsphäre. Ein Gegner, der sowohl den ersten als auch den letzten Computer besitzt, über den Sie eine Verbindung herstellen, sieht Ihre IP-Adresse sowie die Websites, auf die Sie zugreifen.

Wenn Sie bereit sind, für ein wenig mehr Sicherheit zu bezahlen, sollten Sie einen VPN-Dienst in Betracht ziehen. Anstatt direkt auf das Internet – oder Tor – zuzugreifen, wird Ihre Verbindung über die VPN-Server geleitet.

Ein VPN hat ähnliche Vorteile wie Tor; Es verdeckt Ihre IP-Adresse. Tatsächlich können Sie mit den meisten VPNs die Nationalität Ihrer IP-Adresse vortäuschen (was für den Zugriff auf standortspezifische Daten hilfreich sein kann).

VPNs bieten auch Sicherheitsvorteile. Sie dienen dazu, Ihr Gerät über Firewalls und Proxys vor Malware zu schützen.

Im Gegensatz zu bestimmten Websites, die den Zugriff von bekannten Tor-Routen blockieren, bieten VPNs normalerweise unbegrenzten Zugriff und eine viel höhere Bandbreite als das Tor-Netzwerk.

Es ist durchaus möglich, über ein VPN auf Tor zuzugreifen, um eine weitere Verschleierungsebene zu erreichen.

Festplattenverschlüsselung

Das Hinterlassen von Spuren Ihrer Aktivitäten auf Ihrer Festplatte oder Ihrem Wechselmedium stellt eine weitere Möglichkeit dar, wie die Anonymität beeinträchtigt werden kann. Mit der Festplattenverschlüsselungssoftware können Sie eine Datei, einen Ordner oder das gesamte Laufwerk so verschlüsseln, dass ohne Kennwort nicht mehr darauf zugegriffen werden kann.

Das Verschlüsseln Ihrer Bitcoin Wallet-Datei und aller auf Ihrem Computer gespeicherten vertraulichen Informationen ist eine gute Praxis. Mit anständiger Festplattenverschlüsselungssoftware können Sie mehrere, sichere Backups Ihrer wichtigsten Dateien und Daten erstellen und diese auf USB-Speichersticks und dergleichen verteilen.

Wikipedia bietet einen guten Vergleich der verfügbaren Festplattenverschlüsselungssoftware-Optionen. Verlassen Sie sich nicht auf das Windows BitLocker-Programm; Im Gegensatz zu Open-Source-Alternativen ist es nicht nachweislich sicher.

Warnung: Wenn Sie Ihr Verschlüsselungskennwort verlieren oder vergessen, verlieren Sie den Zugriff auf alle verschlüsselten Dateien. Keine Erholung!

The Amnesic Incognito Live System (TAILS)

Wenn Sie Ihre Privatsphäre ernst nehmen, sollten Sie alle oben genannten Methoden in einer sicheren Betriebsumgebung zusammenführen. Leider priorisieren Standardbetriebssysteme den Datenschutz nicht.

Windows ist beispielsweise dafür bekannt, Benutzer zu überwachen. Es ist daher sinnvoll, ein sicheres Betriebssystem zu starten, das die Privatsphäre respektiert, bevor Sie versuchen, Bitcoin anonym zu senden.

Die bestmögliche Option ist hier TAILS, eine Variante des Debian-basierten Linux-Betriebssystems, das vom Design her keine Spuren hinterlässt.

Keine Sorge, wenn Sie noch nie Linux verwendet haben, bietet TAILS eine Schnittstelle, die jedem Windows- oder Mac-Benutzer vertraut sein wird. TAILS kann sogar das Erscheinungsbild von Fenstern nachahmen, sodass gelegentliche Zuschauer nichts Ungewöhnliches an Ihrer Computernutzung bemerken.

TAILS bietet eine Vielzahl von Datenschutz-, Sicherheits- und Verschlüsselungsfunktionen in einem Paket, das klein genug ist, um auf ein tragbares USB-Laufwerk zu passen. Es enthält sogar KeePassX (ein Passwort-Manager) und die Electrum Light Bitcoin Wallet als Standard!

Um Tails beim Start zu starten, muss das USB-Laufwerk mit einem Programm wie Universal USB Installer oder Rufus als bootfähig formatiert werden.

TAILS muss dann heruntergeladen und auf dem Laufwerk installiert werden. Beachten Sie, dass für die Installation und Aktualisierung von Tails 2 solcher USB-Geräte erforderlich sind.

Wenn Sie mit TAILS beginnen möchten, können Sie dieses einfache Online-Tutorial verwenden.

Wenn Sie Ihr BIOS-Setup so ändern, dass es von TAILS statt von der Festplatte startet, können Sie nicht vertrauenswürdige Computer und Netzwerke sicher verwenden.

Dies bedeutet, dass Sie Bitcoin anonym von einem öffentlichen, überwachten Computer aus senden können, z. B. in einer Bibliothek oder einem Internetcafé, ohne Spuren Ihrer Identität oder Aktivität zu hinterlassen.

Während TAILS jede softwarebasierte Datenprotokollierung leicht besiegt, denken Sie daran, dass Tails nicht vor Hardware-Keyloggern oder Hardware-Bildschirmaufnahmen schützen kann. Glücklicherweise enthält TAILS eine virtuelle Tastatur und andere mausgesteuerte Texteingabe-Anwendungen.

Für die Passworteingabe auf nicht vertrauenswürdigen Geräten wird die Verwendung einer Kombination aus Bildschirmtexteingabe und Spam-Textprotokollierung empfohlen.

TAILS speichert keine Informationen über die von Ihnen verwendete Software, die von Ihnen besuchten Websites (über den integrierten Tor-Browser) oder irgendetwas anderes. Mit TAILS können Sie jedoch ein verschlüsseltes, persistentes Volume auf Ihrem USB-Stick erstellen.

Alle im persistenten Volume gespeicherten Daten werden zwischen den Sitzungen beibehalten. Es wird empfohlen, Ihre Password Manager-Datendatei in diesem Volume zu speichern.

7. Anonymisierung Ihrer Bitcoins

Wenn Sie Bitcoins haben, die bereits in irgendeiner Weise mit einem Link befleckt wurden, der Sie identifizieren könnte, ist es möglich, diesen Link zu brechen und die Münzen effektiv wieder zu anonymisieren.

Bei korrekter Ausführung werden zukünftige Transaktionen ab diesem Zeitpunkt nicht mehr mit Ihnen verbunden.

Münzen durch Mischer taumeln

Zur Anonymisierung gibt es Mischer (auch Tumbler genannt). Das Grundkonzept ist, dass Sie die Münzen, die Sie anonymisiert haben möchten, an den Mixer senden, der wiederum den gleichen Betrag abzüglich einer Gebühr an eine von Ihnen angegebene neue Adresse zurücksendet.

Die Münzen, die Sie zurückerhalten, stammen aus einem großen Pool, der vom Mischdienst verwaltet wird, und sollten idealerweise keine Verbindung zu Ihren ursprünglichen Münzen haben.

Der Hauptfehler dieses Konzepts ist seine zentralisierte Natur. Sie müssen dem Mischdienst vertrauen, um Ihre Münzen zurückzugeben, und außerdem müssen Sie darauf vertrauen, dass er keine Aufzeichnungen über die durchgeführten Mischtransaktionen führt.

Besonders der letztere Punkt ist schwierig, da man nie genau wissen kann, was sie mit den Daten machen. Wenn der Mixer wirklich keine Transaktionsaufzeichnungen führt, haben sie keine Möglichkeit, dies zu beweisen.

Auf der anderen Seite, wenn sie nicht oder sogar gezwungen sind, ihre Daten zu übergeben, haben Sie keine Möglichkeit zu wissen.

Verwenden Sie aus Datenschutzgründen nur Darknet-Mixer wie BitMixer.io : bitmixer2whesjgj.zwiebel oder Gramm Helix: grams7enufi7jmdl.zwiebel/ Helix /. BitMixer arbeitet ziemlich schnell, das Mischen durch Helix kann einige Stunden dauern.

Eine vertrauenslose, dezentrale Mischmethode findet sich in JoinMarket; eine Implementierung einer Technik zur Verbesserung der Privatsphäre, die zuerst vom Kernentwickler Greg Maxwell vorgeschlagen wurde.

Diese Infografik bietet eine sanfte Einführung in die Funktionsweise von JoinMarket. Obwohl es sich um ein relativ einfaches Konzept handelt, ist JoinMarket nach dem derzeitigen Stand der Entwicklung ein komplizierteres Unterfangen als das Senden von Münzen über eine Mischstelle:

Wenn Sie Bitcoin gut verstehen und auf eine praktischere Methode vorbereitet sind, wird JoinMarket dringend empfohlen.

Abgesehen davon, dass Sie die Kontrolle über den Mischprozess zurückgewinnen, senkt es auch Ihr Risiko und Ihre Transaktionsgebühr. Mit JoinMarket können Sie sogar ein wenig Geld verdienen, indem Sie anderen helfen, ihre Transaktionen zu mischen.

Eine weitere Möglichkeit, das Mischen von Münzen einfach zu implementieren, ist die Verwendung von Wasabi Wallet. Eine Open-Source-Brieftasche, die das vertrauenslose Mischen von Münzen mit mathematisch nachweisbarer Anonymität implementiert.

Verschleierung der Spur durch Altcoin-Verschiebung

Warum aufhören, zwischen Bitcoin-Adressen zu mischen? Das Mischen zwischen Bitcoins und datenschutzorientierten Altcoins bietet eine weitere Ebene der Dunkelheit.

Diese Methode erfordert möglicherweise etwas weniger Vertrauen als die Verwendung eines zentralisierten Mischdienstes. Der beste Altcoin für diesen Zweck ist wahrscheinlich Monero (XMR).

Diese kurze Anleitung behandelt den Kauf von Monero mit Bitcoin (tl; dr Sie können Binance verwenden). Um Ihre Bitcoins zu anonymisieren, konvertieren Sie sie einfach in XMR, leiten Sie sie an eine neue Monero-Adresse unter Ihrer Kontrolle weiter und konvertieren Sie sie dann wieder in neue, anonyme BTC.

Ein weiteres Beispiel für eine Site zum Konvertieren zwischen Bitcoin und Monero ist XMR.to . Denken Sie daran, über Tor darauf zuzugreifen, und machen Sie sich keine Sorgen um die Anmeldung.

9. Fazit – Anonymität hat einen Preis

Zusammenfassend können Sie entscheiden, wie viel Anonymität Sie online tatsächlich benötigen. Je anonymer Sie sein möchten, desto mehr Aufwand benötigen Sie, um im Internet zu navigieren.

Dieser Leitfaden hat Ihnen die wichtigsten Werkzeuge und Techniken zur Verfügung gestellt, damit Sie mischen und anpassen können, was für Sie am besten geeignet ist.

Wenn Sie nur ein paar Münzen kaufen möchten, ohne verfolgt zu werden, verwenden Sie einfach Bargeld – es löst die meisten Probleme. Wenn Sie nur mit der Bereitstellung Ihrer ID beschäftigt sind, gibt es auch Möglichkeiten, dies zu umgehen.

Wenn Sie jedoch Bitcoin anonym im Internet verwenden möchten, gibt es keinen anderen Weg, als sich die Mühe zu machen, wirklich und vollständig anonym zu werden …